Preocupante: ¿Por qué Google Translate puede esconder uno de los virus más peligrosos?

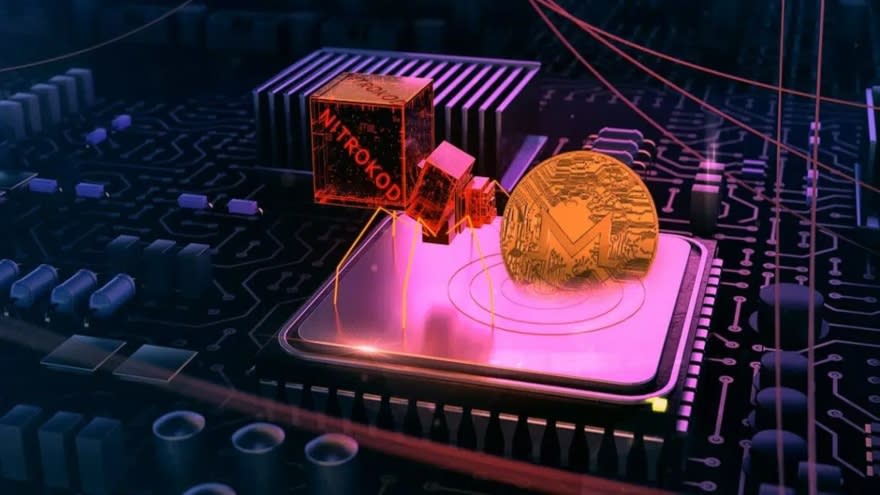

Los ciberdelicuentes están a la orden del día. Resulta que una entidad de habla turca llamada Nitrokod, lanzó una campaña que ya tiene unas 111.000 víctimas en 11 países desde 2019.

Se trata de un malware que cuenta con imitaciones de aplicaciones que son populares, pero que no tienen versiones reales de escritorio, como Google Translate.

Las víctimas son de diferentes países como Reino Unido, Estados Unidos, Sri Lanka, Grecia, Israel, Alemania, Turquía, Chipre, Australia, Mongolia y Polonia

El software es gratuito y está disponible en sitios web populares como Softpedia y Uptodown.

Además, el software malicioso también puede encontrarse fácilmente a través de Google cuando los usuarios buscan "Google Translate Desktop download".

Tras la instalación inicial del software, los atacantes retrasan el proceso de infección durante semanas, eliminando los rastros de la instalación original y puede convivir sin ser detectado por años.

Uno de los malware más poderosos estaría oculto en Google Traslate

Cómo opera el malware que estaría "oculto" en Google Traslate

Para evitar su detección, los autores de Nitrokod implementaron algunas estrategias clave.

Por ejemplo, el malware se ejecuta por primera vez casi un mes después de la instalación del programa Nitrokod.

El malware se entrega después de 6 etapas anteriores de programas infectados

La cadena de infección continúa tras un largo retraso utilizando un mecanismo de tareas programadas, lo que da tiempo a los atacantes a eliminar todas sus pruebas.

Maya Horowitz, vicepresidenta de Investigación en Check Point Software, señala que para estar protegidos hay que tener cuidado con los dominios parecidos, los errores ortográficos en los sitios web y los remitentes de correo electrónico desconocidos.

Además, es fundamental prevenir los ataques de día cero con una arquitectura cibernética integral, de principio a fin.

El malware puede convivir un mes sin ser detectado

Así continúa la cadena de infección

La infección comienza con la instalación de un programa infectado descargado de la web. Una vez que el usuario lanza el nuevo software, se instala una aplicación real de imitación de Google Translate.

Además, se suelta un archivo de actualización en el disco que inicia una serie de cuatro droppers hasta que se suelta el malware real. Una vez ejecutado el malware, éste se conecta a su servidor de C&C (Comando y Control) para obtener una configuración para el programa de minado de criptomonedas XMRig e inicia la actividad

La experta detalló: "Descubrimos un sitio web que ofrece versiones maliciosas a través de imitaciones de aplicaciones para PC, incluyendo Google Desktop y otras, que incluyen un programa de minería de criptomonedas".

Las herramientas maliciosas pueden ser utilizadas por cualquiera. Se pueden encontrar mediante una simple búsqueda en la web, se descargan desde un enlace y su instalación es un simple doble clic.

"Sabemos que las herramientas han sido creadas por un desarrollador de habla turca", destacó

Y concluyó: "Lo más interesante para mí es el hecho de que el software malicioso es muy popular, y sin embargo pasó desapercibido durante mucho tiempo".

Yahoo Finanzas

Yahoo Finanzas