Las 3 medidas que debés tomar para que no te roben la eSIM de tu celular

La evolución tecnológica que representan las eSIM no las deja fuera del alcance de los ciberdelincuentes, que se adaptaron para clonarlas y secuestrar números de celular. Así, el SIM swapping -intercambio o clonado de tarjeta SIM- que permite a los criminales secuestrar un número de teléfono al duplicar la tarjeta SIM, escala ahora a las eSIM.

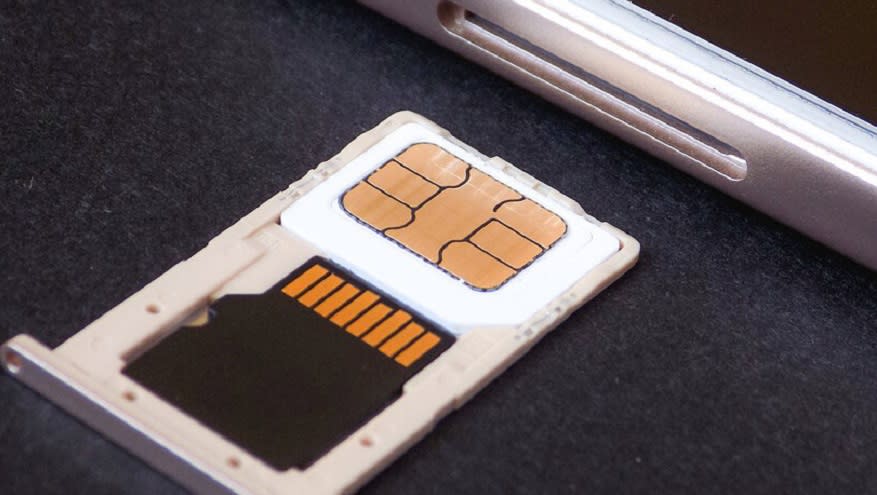

A diferencia de las tarjetas SIM físicas convencionales, la eSIM es un chip integrado en el celular que permite al usuario activar el servicio de forma digital, iniciando sesión en una aplicación o escaneando un código QR.

También aporta otras ventajas: con menos espacio interno dedicado al chip del celular, los fabricantes pueden hacer espacio para otros componentes, como una batería más grande, y permite que los dispositivos sean aún más delgados y livianos, satisfaciendo las demandas de un diseño elegante y compacto.

Desde Eset, empresa especializada en detección proactiva de amenazas, advirtieron que los delincuentes informáticos mutaron sus técnicas de ataque para aprovechar esta nueva tecnología. Una vez que logran el robo, les es fácil más obtener códigos de acceso y autenticación de dos factores para distintos servicios, incluidos la banca y la mensajería, lo que abre un abanico de oportunidades para que se implementen estafas.

¿Cómo se clonan las eSIM?

Los cibercriminales logran acceder a las cuentas móviles de los usuarios usando credenciales robadas, forzadas o filtradas. El ataque inicial comienza mediante ingeniería social, "phishing", y otros métodos de engaño, que irrumpen la cuenta del usuario y obtienen el código QR que les permite activar la eSIM en su propio dispositivo, secuestrando efectivamente el número de la víctima.

Según alerta un informe de la empresa rusa de ciberseguridad F.A.C.C.T., el SIM swapping fue en aumento durante el 2023, aprovechando la transición a la tecnología eSIM.

Las eSIM reemplazan a las tradicionales SIM físicas.

Ese año se registraron más de un centenar de intentos de acceder a las cuentas personales de los clientes en servicios en línea en una sola institución financiera, este tipo de instituciones son las apuntadas principalmente luego del clonado de eSIM.

Consecuencias del eSIM swapping

Ser víctima del intercambio de eSIM puede tener graves consecuencias para la seguridad y privacidad de los usuarios. Algunas de las amenazas incluyen las siguientes, según Eset:

Robo de identidad digital

Los ciberdelincuentes pueden obtener acceso a las cuentas digitales de la víctima, incluidos los correos electrónicos, las redes sociales y la banca, comprometiendo su identidad digital y exponiendo información personal y financiera.

Fraude financiero

Con acceso a los servicios bancarios en línea de la víctima, los delincuentes pueden realizar transacciones, transfiriendo fondos ilegalmente y comprometiendo su estabilidad financiera.

Extorsión y chantaje

Los ciberdelincuentes pueden utilizar el acceso a los mensajes y contactos de la víctima para llevar a cabo extorsión o chantaje, amenazando con revelar información confidencial o comprometedora.

Daño reputacional

En caso de que los ciberdelincuentes utilicen el acceso a la cuenta de la víctima para difundir información falsa o dañina, puede resultar en daños a la reputación personal y profesional.

Medidas de protección ante el eSIM swapping

Desde Eset compartieron a iProfesional las siguientes medidas que se pueden tomar para protegerse y evitar el robo del número del celular:

Nunca utilices la verificación en dos pasos a través de SMS

De todas las formas de proteger un eSIM, la cuenta de WhatsApp o las redes sociales, la verificación por SMS es desaconsejada. Con acceso al número, el ciberdelincuente podrá piratear sus otras cuentas con facilidad al recibir el código de seguridad por mensaje de texto. Se recomienda utilizar siempre aplicaciones de token de acceso para proteger las cuentas.

Habilitá la verificación en dos pasos en WhatsApp

Abrí WhatsApp, seleccioná Menú (los tres puntos) y luego en Configuración tocá Cuenta, Verificación en dos pasos; establecé un código PIN de seis dígitos, que se te pedirá cuando se inicie sesión en WhatsApp.

La aplicación solicita al usuario el código de vez en cuando, para asegurarse de que alguien más no lo esté usando, por lo cual se recomienda tener anotado ese PIN de seis dígitos También se puede configurar una dirección de correo electrónico para recuperar el PIN en caso olvidarlo.

En algunos casos, WhatsApp puede pedir agregar un correo electrónico de recuperación si se olvida el código. Es extremadamente importante que este correo electrónico también esté protegido por la verificación en dos pasos que no sea a través de SMS.

Prestar atención al phishing

El intercambio de SIM se basa especialmente en estafas de phishing, como correos electrónicos y mensajes sospechosos. Dado que se trata de una estafa vinculada a la ingeniería social, es importante tener cuidado con los contactos extraños, porque pueden ser una vía de ingreso para el eSIM swipping.

Yahoo Finanzas

Yahoo Finanzas